- 4350

- 产品价格:面议

- 发货地址:山东青岛市北区 包装说明:不限

- 产品数量:9999.00 个产品规格:不限

- 信息编号:219726327公司编号:2286951

- 陈雷 技术主管 微信 132808888..

- 进入店铺 在线咨询 QQ咨询 在线询价

贵阳怎么找代码漏洞扫描方案

- 相关产品:

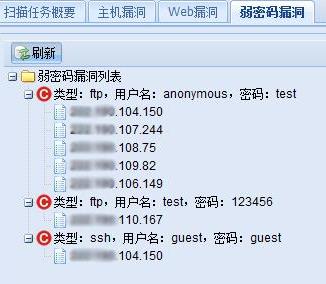

许多客户在网站,以及APP上线的同时,都会提前的对网站进行全面的渗透测试以及安全检测,提前检测出存在的网站漏洞,以免后期网站发展过程中出现重大的经济损失,前段时间有客户找到我们SINE安全公司做渗透测试服务,在此我们将把对客户的整个渗透测试过程以及安全测试,发现的漏洞都记录下来,分享给大家,也希望大家更深地去了解渗透测试。

在对前端输入过来的值进行安全判断,确认变量值是否存在,如果存在将不会覆盖,杜绝变量覆盖导致掺入恶意构造的sql注入语句代码在GET请求,以及POST请求里,过滤非法字符的输入。 '分号过滤 --过滤 %20字符过滤,单引号过滤,%百分号, and过滤,tab键值等的的安全过滤。如果对代码不是太懂的话,也可以找网站安全公司来处理,国内SINESAFE,启**辰,绿盟都是比较的。逻辑漏洞的修复办法,对密码找回功能页面进行安全校验,检查所属账号的身份是否是当前的,如果不是不能发送验证码,其实就是代码功能的逻辑设计出了问题,逻辑理顺清楚了,就很*的修复漏洞,也希望我们SINE安全分享的这次渗透测试过程能让更多的人了解渗透测试,安全防患于未然。

文件上传漏洞。造成文件上传漏洞的主要原因是应用程序中有上传功能,但上传的文件没有通过严格的合法性检查或者检查功能有缺陷,导致木马文件上传到服务器。文件上传漏洞危害大,因为恶意代码可以直接上传到服务器,可能造成服务器网页修改、网站暂停、服务器远程控制、后门安装等严重后果。文件上传的漏洞主要是通过前端JS旁路、文件名旁路和Content-Type旁路上传恶意代码。

那如果说我我把这个计算器这个软件给到你,然后我跟你说,你把这个计算机上面所有的功能给我测一遍,确保它的功能是没有问题的,没有问题之后,我们就可以把这个软件去给用户进行交付了。 如果大家想要对自己的网站或APP进行黑盒功能测试的话可以向网站安全公司寻求服务,国内SINESAFE,鹰盾安全,绿盟,启**辰,都是做的比较好的安全公司。

能否理解并利用SQL注是区分一般攻击者和攻击者的一个标准。面对严密禁用详细错误消息的防御,大多数新手会转向下一目标。但攻破SQL盲注漏洞并非可能,我们可借助很多技术。它们允许攻击者利用时间、响应和非主流通道(比如DNS)来提取数据。以SQL查询方式提问一个返回TRUE或FALSE的简单问题并重复进行上千次,数据库王国的大门便通常不容易发现SQL盲注漏洞的原因是它们隐藏在暗处。一旦发现漏洞后,我们就会有们能支持多种多样的数据库。大量的漏洞可用。要明确什么时候应选择基于响应而非时间的利用和什么时候使用重量级的非主流通道工具,这些细节可节省不少时间。考虑清楚大多数SQL盲注漏洞的自动化程度后,不管是新手还是,都会有大量的工具可用。它们中有些是图形化界面,有些是命令行,它有了SQL注入和SQL盲注的基础知识之后,现在转向进一步利用漏洞:识别并利用一个不错的注入点之后,如何快速发现注入并修复漏洞。

SINE安全网站漏洞检测时必须要人工去审计漏洞和查找漏洞找出问题所在并修复漏洞,对各项功能都进行了全面的安全检测。

联系电话是0532-87818300, 主要经营青岛四海通达电子科技有限公司在渗透测试,网站安全检测,网站漏洞检测,网络服务器安全,网站漏洞扫描,网站安全防护等技术方面有深厚的积累和创新。。

单位注册资金单位注册资金人民币 100 - 250 万元。